Sicherheit von E-Prüfungen: Unterschied zwischen den Versionen

Aus E-Assessment-Wiki

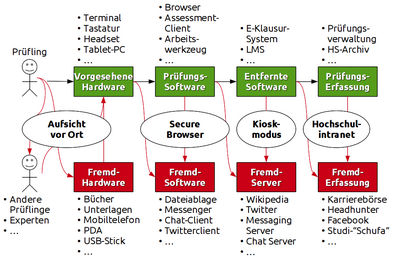

(Die Seite wurde neu angelegt: „thumb|400px|Sicherheit bei E-Klausuren, mgl. Angriffspunkte und Maßnahmen Es gibt verschiedene Einsatzszenarien, die Auswir…“) |

(kein Unterschied)

|

Version vom 5. September 2011, 08:20 Uhr

Es gibt verschiedene Einsatzszenarien, die Auswirkung auf den weiteren Studienverlauf haben. So kann ein Studium bei mehrmaligem Scheitern einer elektronischen Klausur im schlimmsten Fall beendet sein; oder ein Kandidat kann beim Scheitern an einem Zulassungstest evtl. gar kein Studium beginnen. Aus dem Grund stellen Hochschulen hohe Anforderungen an Rechtssicherheit und Validität solcher Prüfungen. Dazu gehört, Täuschungsversuche zu vermeiden bzw. das Sicherheitskonzept an den Einsatz neuer Medien anzupassen.

Inhaltsverzeichnis

Idealer Prozess

- Prüfling arbeitet mit vorgesehener Hardware, z.B. Terminal, Tastatur, Headset etc.

- Hardware gestattet Zugriff auf lokale Prüfungssoftware, z.B. den Client eines Assessment-Systems, ein Arbeitsmittel oder einen Browser.

- Lokale Software ermöglicht Zugang zum Prüfungsserver, auf dem sich z.B. E-Klausur-System oder ein Lernmanagementsystem mit entsprechender Funktionalität befindet.

- Der Prüfungsserver übermittelt Aufzeichnungen an ein digitales Hochschularchiv und/oder Prüfungsergebnisse an ein Prüfungsverwaltungssystem.

Eine Beschreibung verschiedener Aktivitäten innerhalb des Prüfungsprozesses sowie Beispielprozesse unterschiedlicher Hochschulen sind im Bereich Organisation und Durchführung zu finden.

Angriffspunkte

- Fremde Personen: Prüfungen sind i.d.R. Einzelleistungen, entsprechend sind ein Austausch mit anderen Prüflingen, die Weitergabe von Ergebnissen oder Rücksprache mit Experten zu vermeiden.

- Fremdhardware: Ebenso ist darauf zu achten, dass nur zugelassene Materialien eingesetzt werden. So können Vorlesungsaufzeichnungen oder Nachschlagewerke Lösungen vorweg nehmen, ebenso Mobiltelefone Rücksprache mit Experten ermöglichen oder Netbooks eine Online-Recherche ermöglichen. Gleiches gilt für elektronische Hilfsmittel wie Taschenrechner oder USB-Sticks, auf denen sich vorbereitete Lösungen befinden können.

- Fremdsoftware: Auf einem Prüfungs-PC befinden sich i.d.R. typische Anwendungen des zugrunde liegenden Betriebssystems. Dazu gehören z.B. eine Dateiablage, in der man relevante Informationen hinterlegen hinterlegen kann, aber auch Chatprogramme zur Online-Kommunikation mit anderen, Twitter-Clients zur Veröffentlichung von Prüfungsaufgaben, Instant Messenger für Rückfragen an Experten, digitale Taschenrechner uvm. Zugriff auf entsprechende Software sollte eingeschränkt werden, um einen Austausch oder ähnliches zu vermeiden.

- Fremdserver: Ebenso bieten die meisten Betriebssysteme Standard-Browser, mit denen Prüflinge auf das WWW zugreifen können. Hier ist dafür zu sorgen, dass nur Zugriff auf den Prüfungsserver möglich ist, um Recherchen in Online-Nachschlagewerken wie z.B. Wikipedia oder Messaging-Dienste wie ICQ bzw. Twitter zu verhindern.

- Fremd-Erfassung: Prüfungsergebnisse und die dadurch möglichen Rückschlüsse auf die Qualität der Prüflinge können durchaus wirtschaftliche Begehrlichkeiten wecken. So wäre z.B. der Aufbau einer Absolventen-Schufa möglich, die späteren Arbeitgebern kostenpflichtig Informationen zu ihren Bewerbern bieten kann - entsprechende Auskunfteien versuchen die Arbeitsagenturen derzeit als ELENA aufzubauen. Im Sinne des Datenschutzes und der wirtschaftlichen Ausbeutung von Studierenden- bzw. Arbeitnehmerdaten ist dies auf jeden Fall zu verhindern. Weiterer Punkt ist die Selbstdarstellung via E-Portfolio oder auf den eigenen Profilseiten z.B. im Facebook. Hier ist abzuklären, inwiefern entsprechende Informationen veröffentlicht werden dürfen - automatisierte Veröffentlichung durch Zugriff Dritter auf das Prüfungsverwaltungssystem ist jedoch in jedem Fall auszuschließen.

Lösungsansätze

- Kontrolle vor Ort durch geschulte Aufsichten

- Voreinstellungen der Hardware, z.B. USB-Anschluss deaktivieren (um USB-Sticks mit vorbereiteten Lösungen zu vermeiden)

- Einschränken der Funktionalität des Prüfungssystems

- Bereinigen des Systems vor jeder Prüfung

- Installation nur der notwendigen Software

- Bereitstellen eines sicheren Browsers für den Zugriff, z.B.

- Internetzugriff (z.B. auf externe Webseiten wie Wikipedia, Twittern von Prüfungsfragen) einschränken

- Chat zwischen Prüflingen (oder externen Experten) ausschließen

- Einschränken der Zugriffsmöglichkeiten

- Voreinstellung des Secure Browsers auf den Server des Prüfungssystems

- Einschränken der serverseitigen Möglichkeiten z.B. durch Aktivieren eines Kiosk-Modus im LMS während der Prüfung

- Vermeiden der Fremderfassung der Prüfungsergebnisse, z.B. durch Karrierebörsen, Headhunter, zur Darstellung auf eigenen Profilseiten oder für Informationsdienste zu Absolventen

- Für allgemeine IT-Sicherheit sorgen, wie z.B. im IT-Grundschutz-Katalog des BSI beschrieben